Décentralisé, privé et transparent. C'est l'authentification Web3 pour vous.

L'authentification Web2 est populaire et restera probablement pertinente pendant de nombreuses années à venir. Il est pratique et courant que la saisie d'adresses e-mail et de mots de passe soit une seconde nature pour nous.

De plus, les connexions sociales en un clic rendent cela encore plus tentant.

Mais toute cette simplicité a un prix. Confidentialité.

Ces grands conglomérats technologiques en savent tellement, et les utilisateurs n'ont presque aucun contrôle sur le partage de leurs données entre les plateformes.

C'est là qu'en tant que développeur, vous devez incorporer quelque chose pour aider les utilisateurs à éviter tout ce suivi et ce partage de données tout en accordant l'accès à votre application décentralisée (dApp).

De plus, vous souhaiterez peut-être un processus d'authentification plus intelligent que ce qu'une connexion sociale peut fournir.

C'est là que l'authentification Web3 entre en jeu.

Qu'est-ce que l'authentification Web3 ?

En un mot, l'authentification Web3 est une passerelle vers le blockchain-verset. Au début, cela fonctionne de la même manière que les flux d'authentification Web2.

Par exemple, un utilisateur clique sur un portefeuille crypto pour se connecter, ce qui lance le processus avec la clé publique de l'utilisateur comme identifiant. Par la suite, l'utilisateur signe le message de connexion avec sa clé privée pour terminer la connexion.

En plus d'être plus privé, c'est un moyen intelligent de permettre aux utilisateurs de se connecter et d'autoriser un accès granulaire en fonction des attributs de leur portefeuille, comme le solde de jetons ou la propriété NFT.

En conclusion, c'est un moyen natif de blockchain d'authentifier vos utilisateurs. De plus, c'est privé (pour les utilisateurs) et pratique (pour vous).

Web3 vs authentification traditionnelle

Résumons ceci :

| Traditionnel (Web2) | Authentification Web3 |

| Connexions sociales, Google-one tap, etc. | Authentification des portefeuilles cryptographiques |

| De longue date stockage de données | Stockage de données à très court terme |

| Partage et suivi | Pas de suivi ni de partage avec des tiers |

| Pas de segmentation des utilisateurs | Permet une segmentation stratégique des utilisateurs |

| Envahissant la vie privée | Respect de la vie privée |

| Risques de violation de données | Pas de tels risques |

Par conséquent, l'authentification Web3 se distingue comme une approche plus sophistiquée des deux. Cependant, c'est encore nouveau et de nombreux utilisateurs n'ont peut-être pas de portefeuille crypto avec lequel s'authentifier.

Par conséquent, il est courant d'offrir les deux et de laisser le choix aux utilisateurs en plus de donner plus de couverture aux développeurs.

Voici donc quelques-uns des outils triés sur le volet qui font de la mise en œuvre de l'authentification Web3 un jeu d'enfant.

Stytch

Pique offre à vos utilisateurs le meilleur des deux mondes avec des options d'authentification Web2 et Web3, côte à côte.

En particulier, l'authentification Web3 fonctionne avec les portefeuilles Ethereum et Solana au moment de la rédaction de cet article.

Stytch a ses API directes et ses SDK pour une intégration sans effort. De plus, vous pouvez déployer Navire, qui permet de se connecter avec Ethereum et Portefeuilles Solana via un seul bouton d'authentification.

De plus, Stytch vous permet d'utiliser l'authentification multifacteur (MFA) avec Web3. Par exemple, vous pouvez choisir un OTP par e-mail avec la vérification du portefeuille crypto pour plus de sécurité.

Essayez-le avec le niveau gratuit, qui autorise jusqu'à 5000 utilisateurs actifs mensuels (MAU). Plus tard, vous pouvez mettre à niveau pour plus de MAU, de personnalisations, d'étiquetage blanc et de support.

Magic

la magie vous permet de déployer un flux d'authentification Web3 sans mot de passe via liens magiques avec plus de 20 chaînes de blocs.

En outre, chaque connexion peut également disposer d'options d'authentification Web2 telles que l'e-mail et la connexion Google en un clic. De plus, Magic vous permet de mettre en œuvre des connexions alimentées par les clés de sécurité FIDO2, la biométrie et la MFA.

Magic dispose de SDK Web et mobiles avec des widgets pré-construits chargés de fonctionnalités pour une mise en œuvre rapide. L'interface utilisateur de connexion peut être en marque blanche pour correspondre à la voix de votre marque et prend en charge jusqu'à 30 langues.

Magic est gratuit jusqu'à 1,000 XNUMX MAU, et ensuite, c'est payant.

Dock

Dock adopte une approche extrêmement conviviale de l'authentification Web3.

Ceci est open-source et utilise les identifiants décentralisés du W3C et les informations d'identification vérifiables sans stockage à long terme des données utilisateur.

Cela fonctionne avec l'utilisateur scannant un QR code, recevoir des notifications dans les applications de portefeuille d'identification et permettre un flux d'informations spécifique.

Pour des raisons de confidentialité, les utilisateurs sont libres de créer plusieurs identifiants Web3 pour éviter d'être suivis.

Dock dispose également de moyens pour vérifier l'âge, collecter la preuve de la propriété du jeton et garantir l'éligibilité à des projets Web3 spécifiques sans porter atteinte à la vie privée.

Enfin, vous pouvez directement utiliser ce service en tant que fournisseur OAuth 2.0 avec votre bibliothèque d'authentification préférée.

InteractWith

Interagir avec est un outil gratuit que les développeurs peuvent ajouter à leurs applications pour permettre l'autorisation du portefeuille Web3 avec un minimum de tracas.

La meilleure partie de cette méthode est qu'elle peut également être utilisée avec des applications Web2 conventionnelles et comme authentification unique (SSO) pour plusieurs DApp.

On peut utiliser l'API InteractWith et les SDK pour utiliser ce flux d'authentification avec n'importe quelle blockchain et portefeuille associé. Ainsi, un utilisateur sera redirigé vers une nouvelle fenêtre pour sélectionner le portefeuille préféré et signer la connexion.

Cet outil fournit des informations détaillées sur les utilisateurs, telles que leurs interactions passées avec la blockchain, le solde du portefeuille, les avoirs DeFi, NFT, etc. Par conséquent, cela peut être utilisé pour la segmentation de l'audience et l'élaboration de meilleures stratégies de monétisation.

Clerk

Greffier L'authentification Web3 fonctionne avec un simple bouton Se connecter avec Metamask.

De plus, les développeurs peuvent intégrer MFA, y compris SMS codes et quelques techniques (à venir), telles que les applications d'authentification, les clés de sécurité matérielles et les codes de sauvegarde à usage unique.

De plus, Clerk dispose d'autres moyens pour pallier l'absence d'enrichissement de profil dans les protocoles d'authentification Web3. Pour cela, vous disposerez d'assistants hors chaîne pour collecter et vérifier les numéros de téléphone, les adresses e-mail, les comptes OAuth, etc., via des données structurées et des métadonnées génériques.

De plus, la création de flux d'authentification est facile avec l'API Clerk et les SDK. Enfin, vous pouvez essayer Clerk sans aucune inscription de carte de crédit jusqu'à 5000 MAU.

Particle Network

Réseau de particules vise à apporter l'expérience d'authentification Web2 à Web3. Cela permettra aux utilisateurs de se connecter à une dApp avec des comptes sociaux, des e-mails ou des numéros de téléphone portable.

Une fois qu'un utilisateur se connecte, il crée automatiquement un portefeuille crypto (sans clé privée) et y associe les informations d'identification saisies. En outre, on peut ajouter Particle Network avec n'importe quel mécanisme d'authentification existant.

Ce service d'authentification utilise le protocole standard DID du W3C et assure une gestion robuste des clés pour une excellente sécurité.

Vous pouvez déployer le service Particle Auth dans votre application avec ses SDK disponibles avec Android, iOS, Web, Unity, Flutter et React.

Il est gratuit jusqu'à 2,000 0.1 MAU et facture ensuite XNUMX $/MAU.

Moralis

Moral L'API d'authentification est compatible avec toutes les principales chaînes de blocs et portefeuilles.

La liste des chaînes de blocs prises en charge comprend les principaux EVM, Solana et Aptos. En outre, il fonctionne bien avec les portefeuilles crypto populaires tels que MetaMask, RainbowKit, WalletConnect, etc.

L'API d'authentification Moralis est conforme aux normes EIP-4361 qui permettent aux utilisateurs de s'authentifier hors chaîne avec les portefeuilles pris en charge par EVM et Solana.

Enfin, il a un plan gratuit avec lequel on peut commencer sans risque.

Arcana Network

Arcana espère réduire la barrière en vous aidant à déployer des flux de connexion de type Web2 dans vos dApps Web3.

Vous pouvez utiliser les SDK Arcana pour intégrer les flux d'authentification dans les applications Web intégrées HTML/CSS/JS ou React/NextJS/Vue. De plus, Arcana peut être déployé dans des applications qui utilisent des connecteurs de portefeuille comme Wagmi ou RainbowKit.

Ses SDK ont des modèles prédéfinis qui offrent une flexibilité de conception ultime pour mettre en valeur votre marque.

Il prend actuellement en charge iOS, Android et l'intégration avec des moteurs de jeu comme Unity et Unreal est promise dans les futures mises à jour. Actuellement, Aracana Network fonctionne avec toutes les chaînes EVM, prend en charge MFA et est gratuit pour les 1,000 XNUMX premiers MAU.

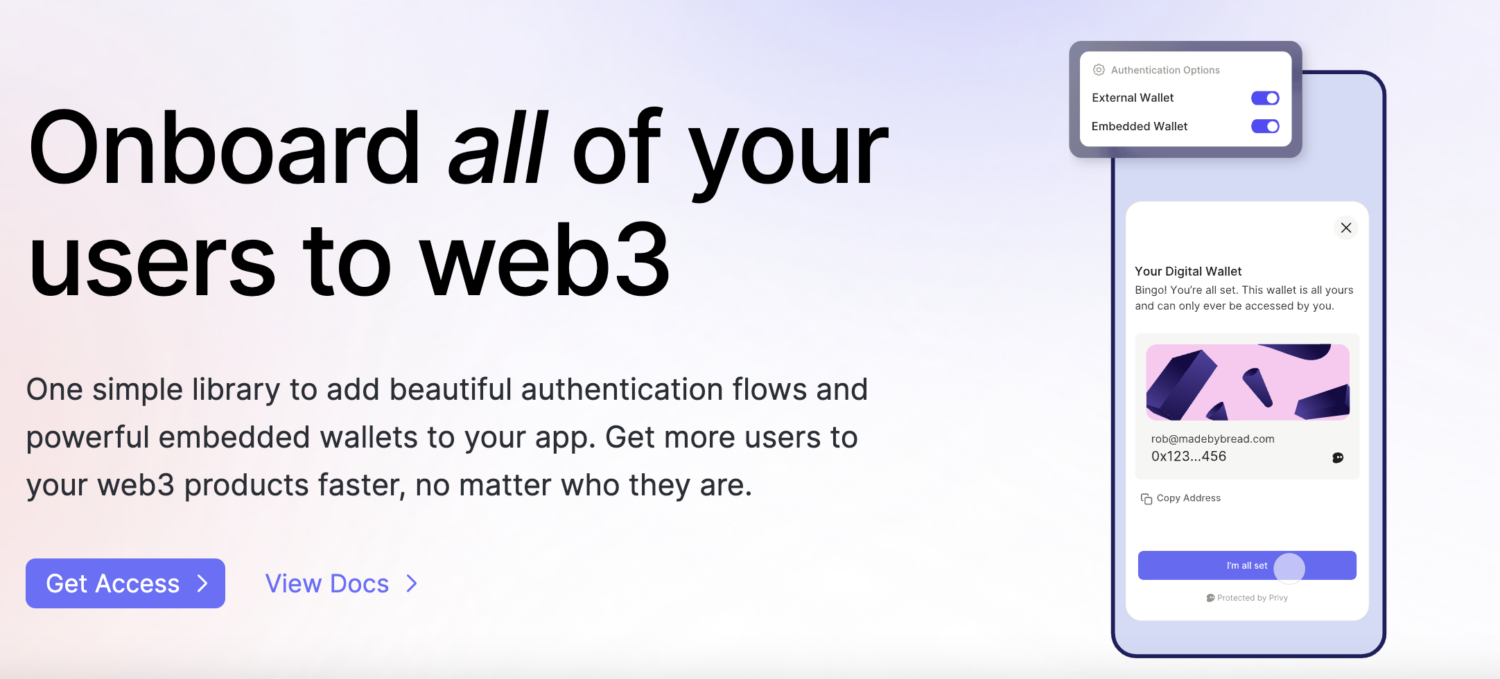

Privy

Privé combine la puissance de l'authentification Web2 et Web3 dans un seul widget de connexion. Cela signifie que vos utilisateurs peuvent se connecter avec des portefeuilles cryptographiques, des adresses e-mail, des numéros de téléphone et même des comptes de réseaux sociaux.

Actuellement, vous pouvez intégrer l'authentification privée dans n'importe quelle application React avec son SDK. Cependant, Privy ne dispose d'aucun SDK mobile natif au moment de la rédaction de cet article, mais ces fonctionnalités sont répertoriées dans sa feuille de route.

Privy est compatible avec les principaux réseaux EVM et peut prendre en charge plusieurs portefeuilles via Wagmi.

Du côté des prix, vous n'en obtenez pas tout de suite. Au lieu de cela, il y a un court formulaire qu'un développeur doit remplir pour que l'équipe Privy revienne avec un abonnement personnalisé et onboarding processus.

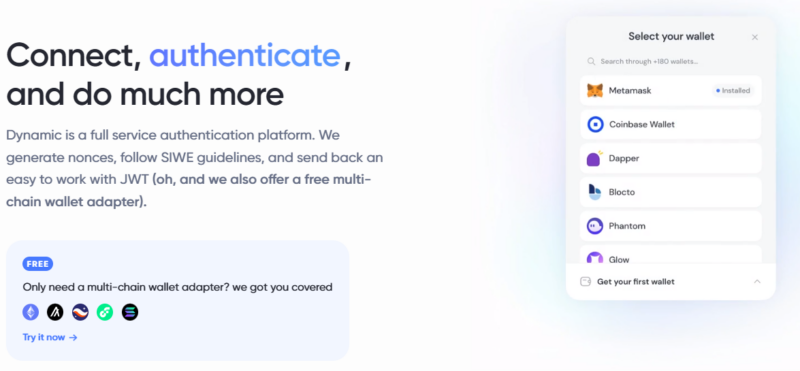

Dynamic

Dynamique L'authentification Web3 couvre les principales chaînes et vous permet d'intégrer des procédures d'authentification Web2 comme les comptes de médias sociaux pour une expérience de connexion à 360 degrés.

La longue liste de chaînes compatibles comprend le réseau EVM, Solana, Algorand, Flow, Starknet, etc. En outre, il se vante de prendre en charge des centaines de portefeuilles cryptographiques au moment de la rédaction de cet article, et d'autres sont constamment ajoutés.

Dynamic a les SDK React et Next.js. De plus, il prend en charge Wagmi et WalletConnect.

Ils ont de nombreuses autres fonctionnalités intéressantes, y compris la gestion multi-portefeuilles et des personnalisations avancées que vous pouvez essayer avec leur essai gratuit de 14 jours.

Authentification de la manière moderne!

L'authentification Web3 est sans doute plus sécurisée et privée que les protocoles d'authentification Web2. Pourtant, la plupart des plates-formes offrent des options pour intégrer les deux pour le confort de l'utilisateur.

La meilleure partie est que vous pouvez obtenir des essais gratuits ou des niveaux gratuits pour commencer. De plus, nous avons également mentionné des outils Web3 entièrement gratuits comme InteractWith, qui sont parfaits pour les startups.

PS : Web3 n'est pas sans ses menaces et ses inconvénients. Voici donc quelques solutions de test d'intrusion blockchain pour trouver et corriger toutes les vulnérabilités possibles à l'avance.

-

Hitesh travaille comme rédacteur principal chez Geekflare et s'intéresse à la cybersécurité, à la productivité, aux jeux et au marketing. De plus, il détient une maîtrise en génie des transports. Son temps libre consiste principalement à jouer avec son fils, à lire ou à mentir… lire la suite