Geekflare cuenta con el apoyo de nuestra audiencia. Podemos ganar comisiones de afiliados comprando enlaces en este sitio.

Privacidad

Manténgase informado sobre la privacidad en línea con nuestra colección de artículos y tutoriales. Desde la revisión de las herramientas y el software de privacidad más recientes hasta el intercambio de consejos y servicios, nos esforzamos por brindar una guía completa para ayudarlo a navegar por el mundo, a menudo complejo, de la privacidad en línea.

-

15 aplicaciones de seguridad para proteger sus dispositivos Android

Smartphones have become a necessity in our daily lives – for shopping, banking, making payments, and so on.

15 aplicaciones de seguridad para proteger sus dispositivos Android

Smartphones have become a necessity in our daily lives – for shopping, banking, making payments, and so on. -

La búsqueda inversa de correo electrónico de Social Catfish le ayuda a mantenerse por delante de los estafadoresDado que nuestras bandejas de entrada son testigos de una avalancha de correos electrónicos casi todos los días, resulta imposible verificar la autenticidad de todos los remitentes.

-

3 El mejor software de reparación de Android e iOS para sus teléfonos o tabletasSeamos realistas: la tecnología no siempre puede ser perfecta, y también tus smartphones, aunque es más fácil enamorarse de ella. Después de todo, ¡es solo una máquina!

-

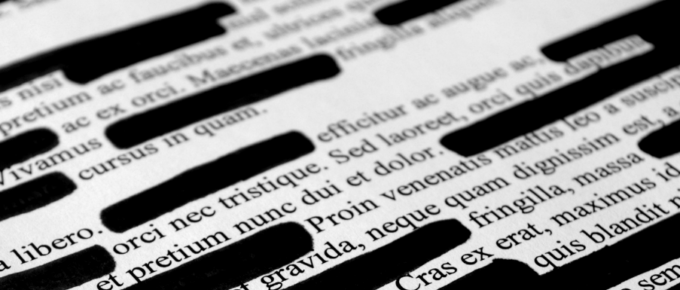

¿Qué es Redacción? Los 8 mejores programas de redacción para ocultar datos confidencialesUn software de redacción es una herramienta que puede buscar y eliminar texto, imágenes, audio y otro contenido que contenga información privada, sensible o confidencial.

-

Los 6 mejores proxies de YouTube para la transmisión de video sin complicaciones¿Se pregunta cómo disfrutar de los videos de YouTube en buena calidad, evitando las restricciones geográficas? Hemos creado los mejores proxies de YouTube para contenido sin bloqueo.

-

¿Qué es el ciberdelito? 18 tipos comunes y cómo mantenerse a salvoCon el auge de la tecnología, ha habido un aumento en los delitos cibernéticos. Conoce cuáles son estos delitos y cómo afectan a las empresas.

-

Búsqueda inversa de direcciones de Social Catfish: le ayuda a encontrar conexiones perdidas

La búsqueda inversa de direcciones es un término que se le da al proceso de encontrar la posesión auténtica de una propiedad. Con la ayuda de algunas herramientas avanzadas en línea, ahora puede obtener la información legal deseada sobre una dirección en particular.

Búsqueda inversa de direcciones de Social Catfish: le ayuda a encontrar conexiones perdidas

La búsqueda inversa de direcciones es un término que se le da al proceso de encontrar la posesión auténtica de una propiedad. Con la ayuda de algunas herramientas avanzadas en línea, ahora puede obtener la información legal deseada sobre una dirección en particular. -

¿Cómo crear un correo electrónico anónimo (falso) para proteger la identidad en línea?

Imagina que tienes el poder de escribir cualquier cosa, sí, cualquier cosa mientras proteges tu identidad.

¿Cómo crear un correo electrónico anónimo (falso) para proteger la identidad en línea?

Imagina que tienes el poder de escribir cualquier cosa, sí, cualquier cosa mientras proteges tu identidad. -

Eliminar el bloqueo de activación de iCloud con estas herramientas

Echa un vistazo a algunas de las mejores herramientas que te ayudarán a eliminar el bloqueo de activación de iCloud sin problemas, si tienes un teléfono usado que está bloqueado.

Eliminar el bloqueo de activación de iCloud con estas herramientas

Echa un vistazo a algunas de las mejores herramientas que te ayudarán a eliminar el bloqueo de activación de iCloud sin problemas, si tienes un teléfono usado que está bloqueado. -

Kit Passware: su clave para la recuperación de contraseñas y más

¡Maldita sea, acabo de olvidar mi contraseña! ¿Suena familiar?

Kit Passware: su clave para la recuperación de contraseñas y más

¡Maldita sea, acabo de olvidar mi contraseña! ¿Suena familiar? -

La búsqueda inversa de teléfonos de Social Catfish ayuda a verificar a las personas

Los incesantes avances tecnológicos han hecho que sea muy fácil conectarse con personas independientemente de su ubicación global.

La búsqueda inversa de teléfonos de Social Catfish ayuda a verificar a las personas

Los incesantes avances tecnológicos han hecho que sea muy fácil conectarse con personas independientemente de su ubicación global. -

Los 10 mejores administradores de contraseñas para dispositivos Android e iOS

Las contraseñas siguen estando en el centro de los métodos de autenticación actuales.

Los 10 mejores administradores de contraseñas para dispositivos Android e iOS

Las contraseñas siguen estando en el centro de los métodos de autenticación actuales. -

Spear Phishing: ¿Qué es y cómo detectarlo y mitigarlo?

Spear phishing es un peligroso ataque de ciberseguridad que puede llevar a una organización o individuo a perder información confidencial y dinero y causar daños a la reputación.

Spear Phishing: ¿Qué es y cómo detectarlo y mitigarlo?

Spear phishing es un peligroso ataque de ciberseguridad que puede llevar a una organización o individuo a perder información confidencial y dinero y causar daños a la reputación. -

Ataque de phishing 101: cómo proteger su empresa

¿Quiere proteger sus datos confidenciales de actores malintencionados? Consulta la guía sobre ataques de Phishing, sus tipos y medidas para prevenirlo.

Ataque de phishing 101: cómo proteger su empresa

¿Quiere proteger sus datos confidenciales de actores malintencionados? Consulta la guía sobre ataques de Phishing, sus tipos y medidas para prevenirlo. -

Las 6 mejores aplicaciones para proteger sus datos personales en su teléfono

Asegure su información personal.

Las 6 mejores aplicaciones para proteger sus datos personales en su teléfono

Asegure su información personal. -

Doxxing: qué es y cómo protegerse de él

Con el rápido aumento de la adopción de tecnología, los casos de ciberacoso también están aumentando. El ciberacoso consiste en utilizar la tecnología para amenazar o avergonzar a alguien, haciendo que el individuo se sienta vulnerable o en peligro.

Doxxing: qué es y cómo protegerse de él

Con el rápido aumento de la adopción de tecnología, los casos de ciberacoso también están aumentando. El ciberacoso consiste en utilizar la tecnología para amenazar o avergonzar a alguien, haciendo que el individuo se sienta vulnerable o en peligro. -

Las 11 mejores alternativas seguras de chat de WhatsApp en 2023

Aunque la tecnología ha evolucionado tanto, una pregunta siempre molesta a todos. Y eso es: ¿tu aplicación de mensajería es segura?

Las 11 mejores alternativas seguras de chat de WhatsApp en 2023

Aunque la tecnología ha evolucionado tanto, una pregunta siempre molesta a todos. Y eso es: ¿tu aplicación de mensajería es segura? -

Las 10 mejores plataformas CIAM para gestionar la identidad y el acceso a los datos

La identidad digital está en el corazón de la transformación digital de cada empresa. El valor de los datos del perfil del cliente vinculados a las identidades de los clientes ha aumentado drásticamente y ahora es un factor crítico de éxito para muchas empresas.

Las 10 mejores plataformas CIAM para gestionar la identidad y el acceso a los datos

La identidad digital está en el corazón de la transformación digital de cada empresa. El valor de los datos del perfil del cliente vinculados a las identidades de los clientes ha aumentado drásticamente y ahora es un factor crítico de éxito para muchas empresas. -

Los 9 mejores navegadores privados para iOS y Android

No muchos de nosotros somos conscientes de que ciertos navegadores son la puerta de entrada a la filtración de nuestros datos personales.

Los 9 mejores navegadores privados para iOS y Android

No muchos de nosotros somos conscientes de que ciertos navegadores son la puerta de entrada a la filtración de nuestros datos personales. -

Los 12 mejores navegadores proxy para la privacidad en línea

Con la expansión de los servicios en línea, intercambiamos nuestros datos con varias plataformas en línea todos los días. Por lo tanto, la privacidad en línea es crucial.

Los 12 mejores navegadores proxy para la privacidad en línea

Con la expansión de los servicios en línea, intercambiamos nuestros datos con varias plataformas en línea todos los días. Por lo tanto, la privacidad en línea es crucial. -

Cómo ocultar aplicaciones en Android: los 3 mejores métodos

Nadie quiere que otros husmeen en su teléfono Android y abran cualquier aplicación al azar. Aprende a ocultar aplicaciones en Android y mantén tu teléfono a salvo de los fisgones.

Cómo ocultar aplicaciones en Android: los 3 mejores métodos

Nadie quiere que otros husmeen en su teléfono Android y abran cualquier aplicación al azar. Aprende a ocultar aplicaciones en Android y mantén tu teléfono a salvo de los fisgones. -

Los 6 mejores administradores de proxy para administrar proxies a escala

Los proxies son útiles para empresas, individuos, universidades, ONG y otras organizaciones para recopilar datos y acceder a los recursos necesarios en su workflows.

Los 6 mejores administradores de proxy para administrar proxies a escala

Los proxies son útiles para empresas, individuos, universidades, ONG y otras organizaciones para recopilar datos y acceder a los recursos necesarios en su workflows. -

Los 7 mejores proxies de Instagram para especialistas en marketing en 2023

Los proxies pueden ser de gran ayuda para administrar varias cuentas de redes sociales. Echa un vistazo a estos proxies de Instagram para obtener el mejor compromiso.

Los 7 mejores proxies de Instagram para especialistas en marketing en 2023

Los proxies pueden ser de gran ayuda para administrar varias cuentas de redes sociales. Echa un vistazo a estos proxies de Instagram para obtener el mejor compromiso. -

7 estafas falsas comunes que debes tener en cuenta

Los deepfakes son imágenes, voces o vídeos de apariencia realista pero falsos generados por IA. Estas son las estafas falsas más comunes que podrían costarle mucho dinero.

7 estafas falsas comunes que debes tener en cuenta

Los deepfakes son imágenes, voces o vídeos de apariencia realista pero falsos generados por IA. Estas son las estafas falsas más comunes que podrían costarle mucho dinero.

Impulse su negocio

Algunas de las herramientas y servicios para ayudar a que su negocio crezca.

-

Invicti utiliza Proof-Based Scanning™ para verificar automáticamente las vulnerabilidades identificadas y generar resultados procesables en cuestión de horas.Prueba Invicti

-

Web scraping, proxy residencial, administrador de proxy, desbloqueador web, rastreador de motores de búsqueda y todo lo que necesita para recopilar datos web.Prueba Brightdata

-

Monday.com es un sistema operativo de trabajo todo en uno para ayudarlo a administrar proyectos, tareas, trabajo, ventas, CRM, operaciones, workflows, y más.Intente Monday

-

Intruder es un escáner de vulnerabilidades en línea que encuentra debilidades de ciberseguridad en su infraestructura, para evitar costosas filtraciones de datos.Intente Intruder